- Статус

- Offline

- Регистрация

- 22 Июн 2018

- Сообщения

- 1,508

- Реакции

- 13

- Покупки через Гарант

- 0

- Продажи через Гарант

- 0

Злоумышленники, чьей основной целью является хищение различных учетных данных, все чаще обращаются к общедоступным облачным сервисам для размещения файлов-приманок и хостинга фишинговых страниц. Такая тактика значительно затрудняет обнаружение атак.

Эксперты компании Check Point предупреждают, что в начале текущего года ими была обнаружена кампания, злоупотребляющая облачными сервисами Google. Мошенники разработали интересую схему, включающую в себя несколько легитимных элементов, чтобы скрыть кражу учетных данных.

Атака начинается с того, что злоумышленники загружают в Google Drive вредоносный PDF-документ, который содержит ссылку на фишинговую страницу (якобы контент доступен только через SharePoint и поэтому нужно перейти по ссылке).

PDF-приманка

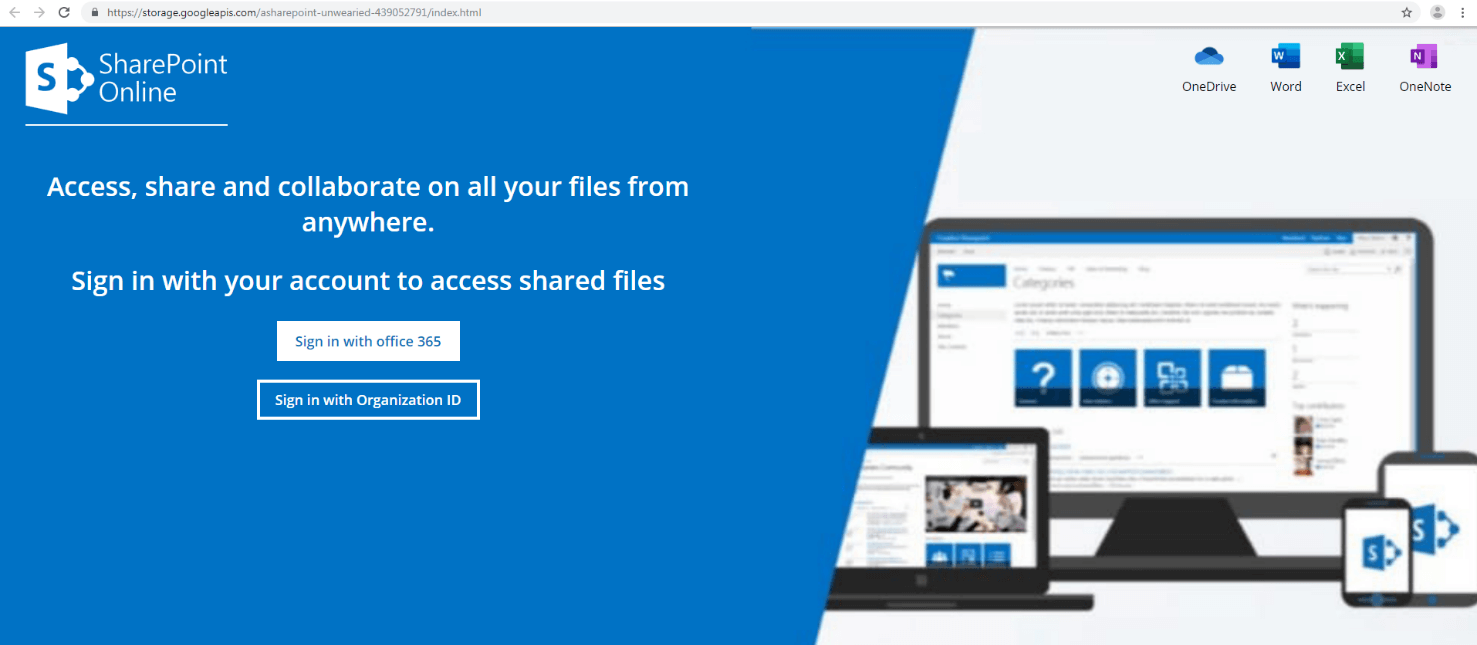

Сама же фишинговая страница размещалась по адресу storage.googleapis[.]com/asharepoint-unwearied-439052791/index.html. Там пользователю предлагалось войти в систему с помощью Office 365 или корпоративной электронной почты. Когда жертва выбирала один из вариантов входа, появлялось всплывающее окно входа в Outlook.

Фейковая страница входа

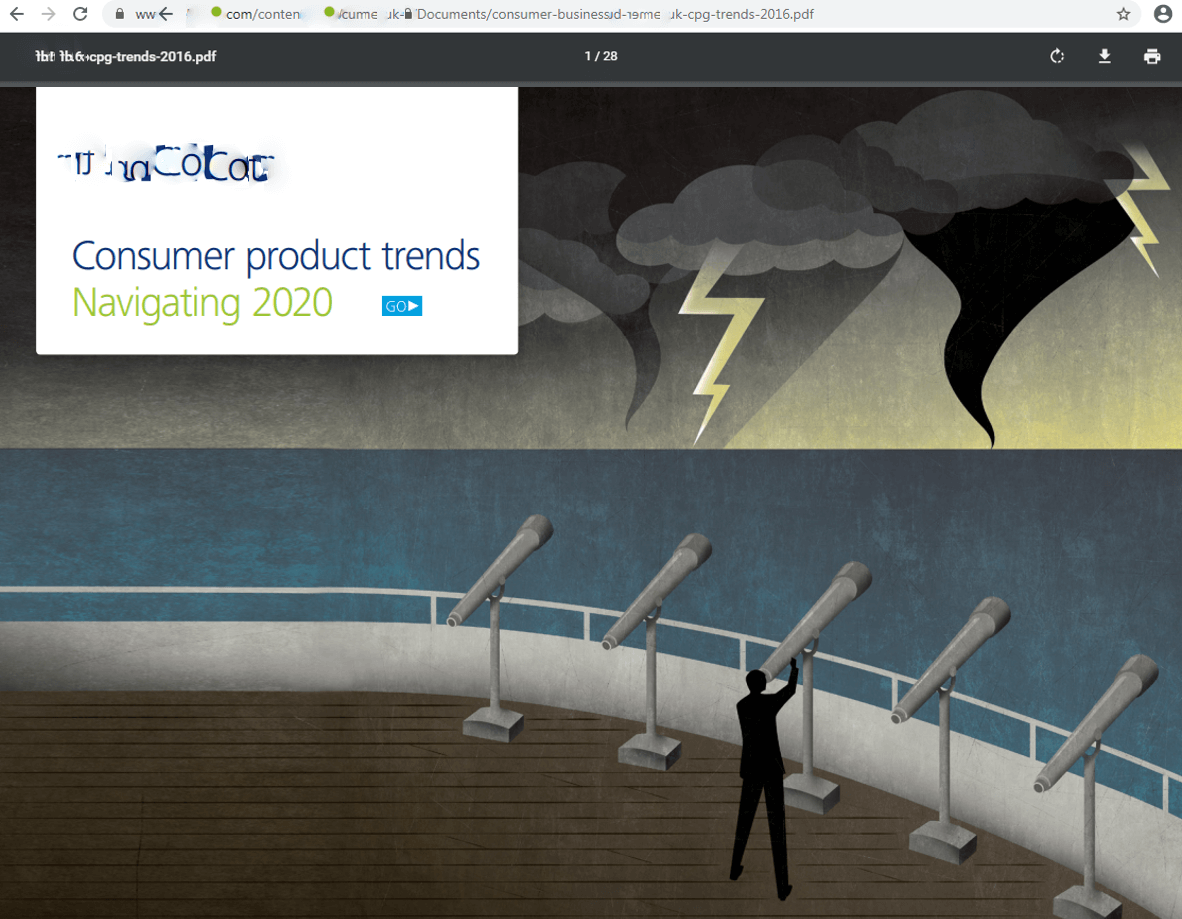

Интересно, что после ввода учетных данных пользователь действительно получал PDF-отчет от авторитетной международной компании. Исследователи пишут, что жертвы вряд ли заметят такое мошенничество, ведь страницы загружаются из якобы легитимных источников и не вызывают подозрений.

Легитимный отчет, загружающийся на последнем этапе атаки

Лишь просмотр исходного кода фишинговой страницы демонстрирует, что большинство ресурсов загружаются с принадлежащего злоумышленникам сайта prvtsmtp[.]com. Оказалось, что злоумышленники используют сервис Google Cloud Functions, который позволяет запускать код в облаке, и ресурсы на фишинговой странице загружаются из Google Cloud Functions без раскрытия собственных вредоносных доменов злоумышленников.

Исследование показало, что prvtsmtp[.]com и многие другие домены, связанные с этой фишинговой атакой, резолвятся на один и тот же IP-адрес (украинский 31.28.168[.]4) и другие адреса в этом блоке.

Это позволило экспертам проследить активность этих злоумышленников до 2018 года, когда они действовали похожим образом: сначала размещали фишинговые страницы непосредственно на вредоносном сайте, а затем переключились на Azure.

Эксперты компании Check Point предупреждают, что в начале текущего года ими была обнаружена кампания, злоупотребляющая облачными сервисами Google. Мошенники разработали интересую схему, включающую в себя несколько легитимных элементов, чтобы скрыть кражу учетных данных.

Атака начинается с того, что злоумышленники загружают в Google Drive вредоносный PDF-документ, который содержит ссылку на фишинговую страницу (якобы контент доступен только через SharePoint и поэтому нужно перейти по ссылке).

PDF-приманка

Сама же фишинговая страница размещалась по адресу storage.googleapis[.]com/asharepoint-unwearied-439052791/index.html. Там пользователю предлагалось войти в систему с помощью Office 365 или корпоративной электронной почты. Когда жертва выбирала один из вариантов входа, появлялось всплывающее окно входа в Outlook.

Фейковая страница входа

Интересно, что после ввода учетных данных пользователь действительно получал PDF-отчет от авторитетной международной компании. Исследователи пишут, что жертвы вряд ли заметят такое мошенничество, ведь страницы загружаются из якобы легитимных источников и не вызывают подозрений.

Легитимный отчет, загружающийся на последнем этапе атаки

Лишь просмотр исходного кода фишинговой страницы демонстрирует, что большинство ресурсов загружаются с принадлежащего злоумышленникам сайта prvtsmtp[.]com. Оказалось, что злоумышленники используют сервис Google Cloud Functions, который позволяет запускать код в облаке, и ресурсы на фишинговой странице загружаются из Google Cloud Functions без раскрытия собственных вредоносных доменов злоумышленников.

Исследование показало, что prvtsmtp[.]com и многие другие домены, связанные с этой фишинговой атакой, резолвятся на один и тот же IP-адрес (украинский 31.28.168[.]4) и другие адреса в этом блоке.

Это позволило экспертам проследить активность этих злоумышленников до 2018 года, когда они действовали похожим образом: сначала размещали фишинговые страницы непосредственно на вредоносном сайте, а затем переключились на Azure.

«Хакеров привлекают облачные сервисы для хранения данных, которые мы часто используем и которым мы доверяем, это значительно затрудняет выявление фишинг-атак. Традиционные “красные флаги” фишинговых атак, например, такие как похожие домены или веб-сайты без сертификатов, уже не сильно нам помогут, — рассказывает Лотем Финкельстин, ведущий эксперт по анализу угроз Check Point. — Пользователи облачной платформы Google, даже пользователи AWS и Azure, должны очень внимательно относиться к этой тенденции. Защита начинается с того, что пользователи очень внимательно и осторожно относятся ко всем полученным файлам».